Seis factores de seguridad que debes conocer (I)

Hay seis factores de seguridad a nivel informático que debes tener en cuenta a la hora de buscar la máxima protección para tu despacho de abogados. A lo largo de este post y el siguiente queremos presentártelos y explicarte la mejor manera para adoptarlos. Mantener la inviolabilidad y confidencialidad de los datos es vital.

Los abogados manejan muchos datos sensibles. Tanto propios como de sus clientes. Por eso, una filtración o robo de esos datos puede ser un golpe absolutamente devastador. No sólo por las consecuencias administrativas que puedan derivarse de este hecho. Sino, sobre todo, por el efecto demoledor que puede tener la trascendencia de un suceso de estas características para la reputación del despacho. Algo que, a su vez, puede acabar teniendo también circunstancias tremendamente negativas para su cartera de clientes.

Las tecnologías actuales, a pesar de todo, nos permiten obtener un nivel de protección bastante alto. Siempre y cuando, eso sí, se apliquen de manera correcta. En este sentido, además, podemos identificar esos seis factores de seguridad que comentábamos al principio y relacionarlos con apuestas tecnológicas auspiciadas por una multinacional del calibre de Microsoft. En los párrafos siguientes vamos a desgranar algunas de esas apuestas, para que te resulte más fácil familiarizarte con ellas sin enfrentarte a un exceso de información.

Factores de seguridad relacionados con tecnologías Microsoft

En total, podemos identificar seis factores de seguridad relacionados con tecnologías Microsoft:

- Acceso Multifactorial (o MFA, según las siglas en inglés de Multi Factor Authentication).

- Administración de Identidades Privilegiadas (o PIM, según las siglas en inglés de Privileged Identity Management).

- Acceso Condicional.

- Administración de los dispositivos.

- Prevención de Pérdida de Datos (o DLP, según las siglas en inglés de Data Lost Prevention).

- Protección anti-malware en el correo electrónico.

En esta primera parte de nuestro análisis, para evitar saturarte ofreciéndote demasiados datos de golpe, abordaremos los tres primeros de ellos. Los tres restantes, por su parte, te los presentaremos en nuestra siguiente entrada.

Acceso Multifactorial

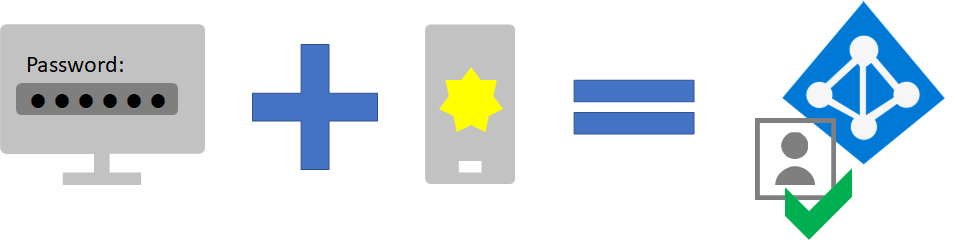

El Acceso Multifactorial (Multi Factor Authentication o MFA, de acuerdo con sus siglas en inglés) consiste en superponer por lo menos una capa más de seguridad para conceder acceso a los sistemas de una organización. Además de la típica combinación de usuario más contraseña, hay que llevar a cabo otras acciones. Como, por ejemplo, incluir también una combinación alfanumérica que nos haya llegado a través de un SMS, responder a una notificación push en nuestro móvil o, incluso, recurrir a factores biométricos.

De esta manera, se dificulta que posibles intrusos no autorizados puedan acceder al entorno informático del despacho. Incluso, en el caso que hayan procedido a sustraer las credenciales de alguno de los profesionales que trabajan en él. En el caso de Microsoft, este factor adicional de seguridad puede aplicarse, por ejemplo, a la hora de acceder al sistema operativo Windows, a las soluciones que forman parte del ecosistema Microsoft 365 o a tecnologías basadas en Dynamics 365, como iusUp, nuestra solución integral para la gestión diaria de despachos de abogados.

Administración de Identidades Privilegiadas

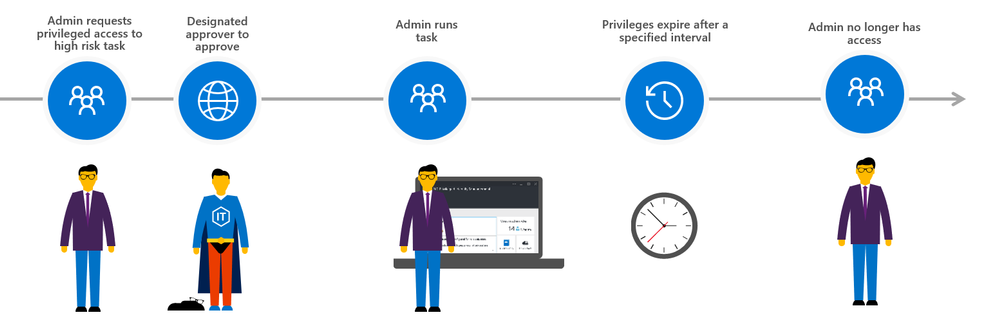

La Administración de Identidades Privilegiadas, por su parte, permite comprobar los privilegios de acceso que tiene una identidad determinada, concederles o no la correspondiente activación y establecer una duración delimitada de los mismos. De esta manera, se evita que pueda producirse un uso excesivo, innecesario o defectuoso de los recursos del despacho. Así, podemos conceder privilegios mínimos a usuarios que, realmente, no necesiten más para llevar a cabo su labor, escalarlos en los casos que sea necesario y comprobar quién y cómo está usando los privilegios que se le han concedido.

Así, podemos lograr una imagen clara de quién está haciendo qué y si tiene o no los privilegios para llevar a cabo esa acción. Una opción que, a su vez, nos permitirá detectar cualquier actividad inusual, que podría revelar un posible robo de identidad. Y, en el caso de que este extremo llegara a confirmarse, obrar en consecuencia para evitar la aparición de males mayores. En el caso de Microsoft, la Administración de Identidades Privilegiadas es una de las características que se incluye en los servicios de Azure, el Cloud de Microsoft, donde se encuentran ubicados servicios en la nube como Microsoft 365, Dynamics 365 o iusUp.

Acceso Condicional

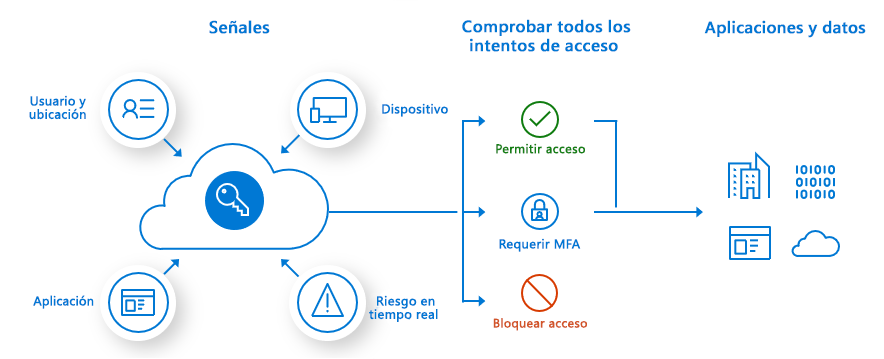

El Acceso Condicional es otro de los factores de seguridad que podemos relacionar con las tecnologías Microsoft que debes conocer. En este caso, consiste en permitir a las organizaciones configurar y ajustar las directivas de control de acceso con factores contextuales. Como, por ejemplo, información de usuario, dispositivo, ubicación y riesgo. Todo, por supuesto, en tiempo real. Para tener acceso, el usuario debe ceñirse a la norma que se define en inglés como if-then. Es decir, si quiere acceder, debe cumplir una condición determinada impuesta por el despacho. De esta manera, por ejemplo, puede establecerse que no se pueda tener acceso a los sistemas a algunas horas determinadas o que no resulte posible hacerlo desde un rango de IP’s concreto.

También, además, resulta posible combinar esta característica con otro de los factores de seguridad, como la Autenticación Multifactorial. Es decir, hacer que el usuario aporte su huella dactilar en un sistema biométrico, que responda a una notificación push en el móvil o que incluya los caracteres alfanuméricos que le han llegado a través de un SMS. En el caso de Microsoft, este acceso condicional se aplica normalmente a través de la tecnología Azure Active Directory. Desde AWERTY, si lo deseas, podemos encargarnos de gestionarla por ti, para que no tengas que preocuparte por nada.

¿Quieres más información sobre los factores de seguridad?

Tal y cómo ya te hemos comentado previamente, el resto de factores que nos quedan por analizar, la Administración de los dispositivos, la Prevención de Pérdida de Datos y la Protección anti-malware en el correo electrónico te los presentaremos en nuestra siguiente entrada. De esta manera, hemos podido hablarte con detalle de los tres primeros, evitando sobrecargarte con una excesiva cantidad de datos que pueda llegar a hacer confuso nuestro mensaje. Si quieres más información, tanto de estos tres factores que te hemos comentado a lo largo de este post como del resto, o tienes cualquier duda o pregunta que plantearnos, ponte en contacto con nosotros. Sin compromiso. Estaremos encantados de darte una respuesta.